AES Crypt est normalement installé. Après l’installation, cliquez avec le bouton droit sur le fichier texte que vous souhaitez chiffrer et sélectionnez AES Crypt dans le menu contextuel. Entrez un mot de passe fort et unique, puis appuyez sur OK. Lire aussi : Quels sont les types de financement des entreprises ?. AES Crypt crée une copie chiffrée d’un fichier texte.

Comment effectuer le cryptage ? Cliquez avec le bouton droit (ou maintenez enfoncé) un fichier ou un dossier, puis sélectionnez Propriétés. Sélectionnez le bouton Avancé, puis sélectionnez le champ Chiffrer le contenu pour sécuriser les données. Sélectionnez OK pour fermer la fenêtre Attributs avancés, puis sélectionnez Appliquer et OK.

Cliquez avec le bouton droit sur le fichier ou le dossier que vous souhaitez décrypter, puis cliquez sur Propriétés. Sur le même sujet : Qui a créé les banques ?. Dans l’onglet Général, cliquez sur Avancé. Décochez la case Chiffrer le contenu pour protéger les données, puis cliquez sur OK.

Pour déchiffrer un dossier ou un fichier Cliquez avec le bouton droit sur le dossier ou le fichier que vous souhaitez déchiffrer, puis cliquez sur Propriétés. Cliquez sur l’onglet Général, puis sur Avancé. Décochez la case Chiffrer le contenu pour la protection des données, puis cliquez sur OK.

Faites un clic droit sur le fichier PDF crypté et sélectionnez « Ouvrir avec » dans le menu contextuel. Cliquez sur « Adobe Acrobat » dans la liste des programmes disponibles. Le document PDF sera automatiquement décrypté et ouvert dans Adobe Acrobat.

La manière la plus basique de chiffrer un message est de remplacer chaque lettre par une autre selon une règle fixe. Par exemple, nous pouvons remplacer chaque lettre a par la lettre D, chaque lettre b par la lettre E, et ainsi de suite. Voir l’article : Quels sont les KPI’s ?. . . Ici, nous remplaçons chaque lettre par une qui se trouve trois rangs plus bas dans l’alphabet.

Ce chiffrement introduit la notion de clé. La clé se présente généralement sous la forme d’un mot ou d’une phrase. Afin de pouvoir chiffrer notre texte, nous utilisons une lettre clé pour chaque caractère pour effectuer un remplacement. Évidemment, plus la clé est longue et variée, mieux le texte sera crypté.

Le principe est simple : écrire un message en utilisant seulement 26 lettres de l’alphabet et l’encoder en remplaçant une lettre par une autre lettre. Cela peut être considéré comme l’application f de l’ensemble de lettres {A, B, C, … X, Y, Z} à soi-même.

Faites un clic droit sur le fichier TXT et sélectionnez « Propriétés » dans le menu contextuel. Cliquez sur l’onglet « Général ». Cliquez sur « Avancé » et cochez l’option « Crypter le contenu pour la protection des données ». «

(Remarque : Édition Starter, Familiale et Familiale Premium).

Transformez un message en texte brut en un message crypté compréhensible uniquement par la personne disposant du mot de passe : l’agent a crypté l’envoi. (Si on veut intégrer formellement le terme « clé », il est souhaitable d’utiliser le terme chiffrement.) 2.

Comment se fait le cryptage ? Le principe du cryptage est simple :

Le cryptage ou le cryptage est utilisé à des fins de sécurité et de confidentialité des données. Bien avant l’avènement des ordinateurs et des réseaux, le cryptage existait déjà, sous d’autres formes. Le chiffrement consiste à rendre les données incompréhensibles ou lisibles.

Le cryptage (ou cryptage) est un procédé cryptographique qui vise à empêcher qu’un document soit compris par toute personne ne disposant pas d’une clé de (dé)cryptage. Ce principe est généralement lié au principe d’accès conditionnel.

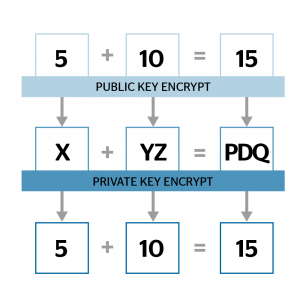

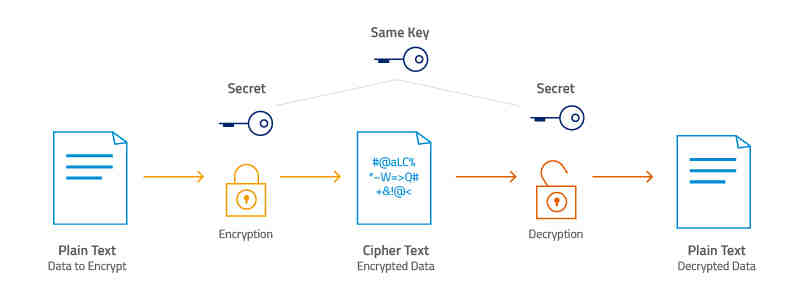

Le chiffrement est basé sur l’utilisation d’un algorithme de chiffrement et d’une clé qui va permettre le chiffrement des données. À son tour, le destinataire utilisera la clé pour déchiffrer le message. Il existe deux systèmes de chiffrement : le chiffrement symétrique et le chiffrement asymétrique.

La manière la plus basique de chiffrer un message est de remplacer chaque lettre par une autre selon une règle fixe. Par exemple, nous pouvons remplacer chaque lettre a par la lettre D, chaque lettre b par la lettre E, et ainsi de suite. . . Ici, nous remplaçons chaque lettre par une qui se trouve trois rangs plus bas dans l’alphabet.

Le principe est simple : écrire un message en utilisant seulement 26 lettres de l’alphabet et l’encoder en remplaçant une lettre par une autre lettre. Cela peut être considéré comme l’application f de l’ensemble de lettres {A, B, C, … X, Y, Z} à soi-même.

Ce chiffrement introduit la notion de clé. La clé se présente généralement sous la forme d’un mot ou d’une phrase. Afin de pouvoir chiffrer notre texte, nous utilisons une lettre clé pour chaque caractère pour effectuer un remplacement. Évidemment, plus la clé est longue et variée, mieux le texte sera crypté.

Le but est généralement d’assurer la communication ou l’échange d’informations entre une ou plusieurs personnes. Pour simplifier, il s’agit donc de cacher des informations qu’un tiers ne peut pas lire.

Chiffrer ne veut pas dire chiffrer. La confusion est également alimentée par le mot anglais « cryptage », qui ressemble au mot cryptage mais signifie en réalité « cryptage ». Le cryptage est une technique connue sous le nom de cryptographie (protection par code secret) qui fait partie d’un ensemble de techniques appelée cryptologie.

Confidentialité : garantir que seul le destinataire peut lire le message en le rendant illisible pour les autres. Authenticité : S’assurer que le message provient d’un expéditeur avec une signature vérifiable. Intégrité : garantit que le message n’a pas changé depuis son envoi.

L’historien de la cryptographie David Kahn considère l’humaniste Leon Battista Alberti comme « le père de la cryptographie occidentale », grâce à trois avancées significatives : « la plus ancienne théorie occidentale de la cryptanalyse, l’invention de la substitution polyalphabétique et l’invention du code de chiffrement ».

Quand la cryptographie était-elle nécessaire ? Le progrès des derniers siècles. La science de la cryptographie a continué de progresser progressivement au cours des siècles. Thomas Jefferson a décrit les grandes avancées de la cryptographie dans les années 1790, bien qu’elles n’aient peut-être jamais été réalisées.

Le carré de Polybe L’historien grec Polybe est à l’origine du premier procédé de cryptage par substitution homophonique.

L’invention du cryptage très simple, qui consiste à déplacer l’alphabet d’une ou plusieurs lettres, est attribuée à l’empereur romain Jules César.

Définition 1 Au cours de ses batailles, l’empereur romain JULES CÉSAR chiffrait les messages qu’il envoyait à ses généraux. Sa méthode de codage consistait à déplacer les lettres de 3 places, vers la droite, dans l’ordre alphabétique. Cette méthode de cryptage s’appelle le code César ou le code César.

Pour assurer cette utilisation, la cryptologie combine quatre fonctions principales : le hachage avec ou sans clé, la signature numérique et le chiffrement.

Il existe deux grandes familles de chiffrement : le chiffrement symétrique et le chiffrement asymétrique. Le chiffrement symétrique permet de chiffrer et de déchiffrer des contenus avec la même clé, alors appelée « clé secrète ».

Les algorithmes de chiffrement sont des étapes d’une procédure qui convertit le texte brut en texte chiffré. Les origines des techniques de cryptage manuel, ou chiffrements, sont utilisées depuis des siècles. Par conséquent, le terme chiffrement ou chiffrement est souvent synonyme d’algorithme de chiffrement.

En termes simples, le but de la cryptographie est de protéger les messages. En gros, pour les rendre incompréhensibles à toute personne à qui elle n’est pas destinée. La cryptographie existe depuis l’Antiquité.

La cryptographie est principalement utilisée pour protéger un message considéré comme confidentiel. Cette méthode est utilisée dans de nombreux domaines, tels que la défense, les technologies de l’information, la vie privée, etc.

Confidentialité : garantir que seul le destinataire peut lire le message en le rendant illisible pour les autres. Authenticité : S’assurer que le message provient d’un expéditeur avec une signature vérifiable. Intégrité : garantit que le message n’a pas changé depuis son envoi.

Chaque syllabe est ensuite convertie en un point ou un tiret en fonction de son son. Les syllabes en O sont converties en un tiret long, tandis que les autres sont des tirets courts. Exemple : PSYCHOLOGIE, commence par P et contient 2 syllabes en O, donc P est codé en code Morse.

Comment fonctionne le code Morse ? Le code Morse ou code Morse est un code permettant de transmettre du texte à l’aide d’une série d’impulsions courtes et longues. Il a été inventé en 1835 par Samuel Morse pour la télégraphie, ce code attribue chaque lettre, chiffre. et une combinaison de signes de ponctuation. l’un des signaux intermittents.

SOS est l’interprétation de Morse du signal d’aide et de la demande d’aide d’urgence signé à la Convention de Berlin le 3 novembre 1906. â € ¢ â € â € « â € » â € ” lors de l’extension, le signe « SOS » est utilisé comme nom mnémonique de ce signal.

Il existe un moyen assez simple de se souvenir ou du moins de trouver le code Morse. Chaque lettre est associée à un mot qui commence par la même lettre. Nous découpons ce mot en syllabes et lorsque la syllabe contient le son « O », elle équivaut à la « ligne » dans l’alphabet de Morse.

Formez progressivement des mots de plus en plus complexes. Par exemple, la lettre « T » est représentée par une ligne et la lettre « E » est représentée par un point. Le mot « ET » est donc écrit. – ». Ajoutez une lettre pour former un mot plus long, mais contenant du code Morse simple.

Lorsque vous envoyez un message avec une lampe de poche, vous devez faire une pause d’une seconde entre chaque lettre pour permettre au lecteur de déchiffrer votre message. C’est aussi une bonne idée d’écrire votre propre message. (Voir l’exemple ci-dessus.) Une barre oblique représentera alors une pause entre les lettres.

Formez progressivement des mots de plus en plus complexes. Par exemple, la lettre « T » est représentée par une ligne et la lettre « E » est représentée par un point. Le mot « ET » est donc écrit. – ». Ajoutez une lettre pour former un mot plus long, mais contenant du code Morse simple.

L’inconvénient de ce codage est que plusieurs lettres du code Morse sont représentées par le même chiffre, par exemple E, H et I sont tous les trois représentés par une valeur de 0. Pour clarifier il faut ajouter une information supplémentaire indiquant le nombre de impulsions pour chaque lettre.

L’espace entre les lettres du mot est d’un « taah » (3 « tu ») de long. Il est marqué d’un espace. L’espace entre les mots est d’au moins 5 « vous » (7 est recommandé, comme ici). Il est indiqué par une barre oblique « / ».

Déchiffrer une carte SD sur un téléphone Android Prenons l’exemple du mobile Samsung Note 9. Vous pouvez suivre les étapes ci-dessous pour effectuer le décryptage. Étape 1 : Touchez « Paramètres » et « Biométrie & amp ; Sécurité « . Étape 2 : Balayez vers le haut sur l’écran et appuyez sur « Décrypter la carte SD ».

Comment supprimer le cryptage de Samsung ? Dans l’onglet Applications, appuyez sur Paramètres. Dans la section Personnel, appuyez sur Sécurité. Dans la section Cryptage, appuyez sur Crypter le téléphone pour activer ou désactiver. â € ¦

Pour décrypter la carte mémoire, appuyez sur Décrypter la carte mémoire et suivez les instructions à l’écran pour décrypter les fichiers. Le formatage d’une carte mémoire peut également permettre son décryptage, mais cela effacera alors toutes les données qu’elle contient.

Vous avez besoin d’un petit instrument qui se trouve dans la boîte de l’appareil. Il s’agit d’un type de pointe qui est insérée dans un petit trou sur le côté droit de l’appareil où se trouve la fente pour carte. Nous poussons l’instrument dans la fente et la fente s’ouvre et nous pouvons insérer la carte SD.

Insérez la carte mémoire nano dans le compartiment du tiroir marqué NM, en plaçant les contacts métalliques en dessous. Insérez la fente de la carte SIM dans son emplacement jusqu’à ce qu’elle s’enclenche. Maintenez enfoncée la touche d’alimentation et de verrouillage pour allumer le téléphone.

Le cryptage de votre carte SD signifie que personne n’y aura accès à moins que vous ne lui donniez un mot de passe. Vous pouvez crypter votre carte SD de plusieurs manières, y compris sur votre smartphone Android, car votre appareil offre une telle protection.

La fonction de cryptage de la carte microSD offerte par votre appareil mobile vous permet de crypter les données stockées sur la carte mémoire. Le cryptage est un moyen sûr de sécuriser vos données.

Déchiffrer une carte SD sur un téléphone Android Prenons l’exemple du mobile Samsung Note 9. Vous pouvez suivre les étapes ci-dessous pour effectuer le décryptage. Étape 1 : Touchez « Paramètres » et « Biométrie et sécurité ». Étape 2 : Faites glisser l’écran vers le haut et appuyez sur « Décrypter la carte SD ».

Il existe deux principaux types de chiffrement des données : le chiffrement asymétrique et le chiffrement symétrique. Ces deux types diffèrent dans la manière dont les données sont déchiffrées.

Quel est le cryptage le plus puissant disponible aujourd’hui ? L’AES-256, qui a une longueur de clé de 256 bits, prend en charge la plus grande taille de bits et est pratiquement incassable par la force brute sur la base des normes de puissance de calcul d’aujourd’hui, ce qui en fait la norme de chiffrement la plus puissante disponible à ce jour.

La terminologie de « chiffrement » revient à chiffrer un fichier sans connaître sa clé et donc l’impossibilité de le décoder par la suite. En termes simples, c’est comme avoir un cadenas à combinaison sans code. Ainsi, le terme français correctement reconnu est cryptage.

En français, le chiffrement de fichier est un nom erroné car il ne fait pas référence au terme clé de chiffrement. En particulier, le cryptage de fichiers est possible : il s’agit de crypter un document sans connaître la clé de cryptage.

Le principe du cryptage est de cacher des informations, des données sensibles ou des données personnelles aux personnes qui ne sont pas autorisées à les consulter. Il permet de rendre l’information totalement incompréhensible afin d’en préserver la confidentialité.

Le cryptage ou le cryptage est utilisé à des fins de sécurité et de confidentialité des données. Bien avant l’avènement des ordinateurs et des réseaux, le cryptage existait déjà, sous d’autres formes. Le chiffrement consiste à rendre les données incompréhensibles ou lisibles.

Le cryptage (ou cryptage) est un procédé cryptographique qui vise à empêcher qu’un document soit compris par toute personne ne disposant pas d’une clé de (dé)cryptage. Ce principe est généralement lié au principe d’accès conditionnel.

Le chiffrement est basé sur l’utilisation d’un algorithme de chiffrement et d’une clé qui va permettre le chiffrement des données. À son tour, le destinataire utilisera la clé pour déchiffrer le message. Il existe deux systèmes de chiffrement : le chiffrement symétrique et le chiffrement asymétrique.

Les méthodes les plus connues sont DES, Triple DES et AES pour le chiffrement symétrique et RSA pour le chiffrement asymétrique, également appelé chiffrement à clé publique. Que vous utilisiez un système équilibré ou asymétrique dépend des tâches à accomplir.

Pour assurer cette utilisation, la cryptologie combine quatre fonctions principales : le hachage avec ou sans clé, la signature numérique et le chiffrement.