Soyez toujours attentif aux e-mails reçus et faites attention aux pièces jointes et aux liens qui y figurent. Sauvegardez régulièrement le système et les données. Ceci pourrez vous intéresser : Comment une crypto prend de la valeur ?. Mettez régulièrement à jour le système et le logiciel. Il est possible de visualiser l’aperçu complet d’un lien sans cliquer dessus.

Quelle est la messagerie la plus sécurisée ? ProtonMail est sans doute la première boîte aux lettres la plus sûre et la plus sécurisée. Née en 2013, cette alternative était principalement destinée à mettre fin aux risques de piratage. Les boîtes aux lettres classiques étant très peu sécurisées, ProtonMail s’est donné pour mission de garantir la sécurité des internautes.

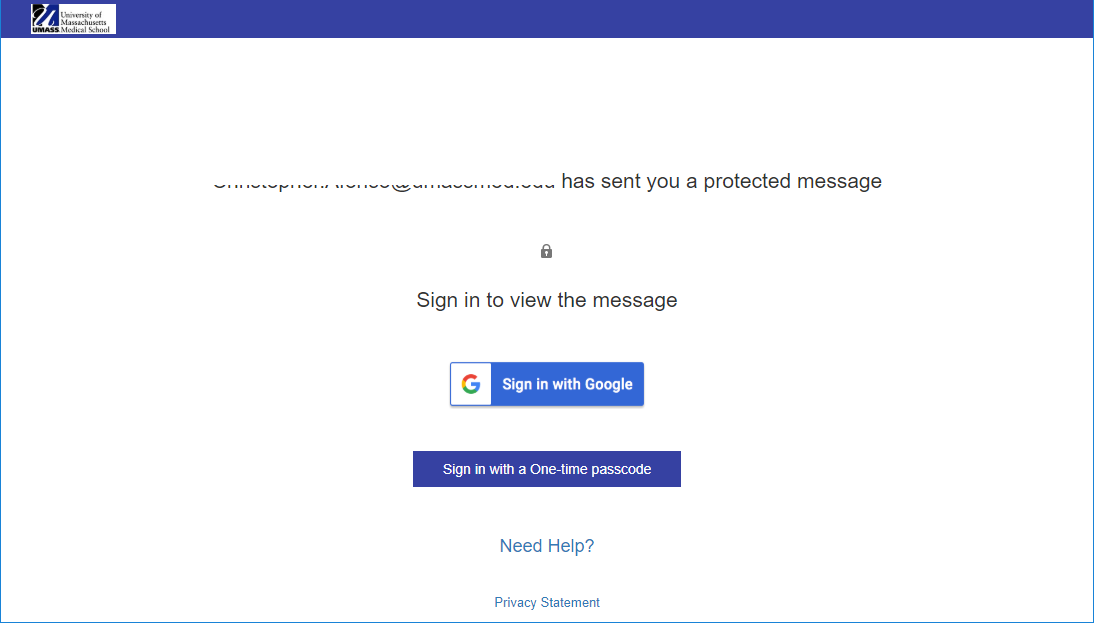

Lire un message sécurisé avec Gmail Lire aussi : C’est quoi search ?.

Pour ouvrir un message Gmail dans une fenêtre de navigateur distincte, maintenez la touche Mission de votre clavier enfoncée tout en cliquant sur le message. Vous pouvez organiser les fenêtres et les afficher en même temps.

Double-cliquez sur le sujet pour ouvrir le message dans un nouvel onglet. L’onglet Boîte de réception reste ouvert. Si vous ouvrez plusieurs messages, ils apparaîtront dans des onglets séparés. Vous pouvez également appuyer sur Entrée pour ouvrir le message dans un nouvel onglet.

Connectez-vous avec votre compte administrateur (ne se terminant pas par « @gmail.com »). Sécurité. Dans la section Sécurité, faites défiler jusqu’à la section Liens externes et images. Lire aussi : Comment faire du SEO naturel ?. Sélectionnez les paramètres de sécurité souhaités (voir les détails ci-dessous).

Dans Gmail, la bannière « Nous protégeons votre vie privée » apparaît au-dessus de votre liste de messages Web et mobile, avec des invites similaires dans Google Photos et Drive. Il a le même bouclier bleu que Google utilise pour indiquer la confidentialité/sécurité.

Les virus de messagerie sont réels, mais les ordinateurs ne sont plus infectés par l’ouverture des e-mails. Le simple fait d’ouvrir un e-mail pour le consulter est sûr – bien que les pièces jointes puissent toujours être dangereuses à ouvrir.

Le spam est non seulement désagréable car il inonde votre boîte de réception de messages indésirables, mais il peut aussi être dangereux. Par exemple, le spam au format HTML peut contenir des scripts potentiellement dangereux.

Pourtant, les trois éléments de base pour réaliser un code secret sont déjà là : il faut un message à envoyer, une méthode de chiffrement (par exemple, décaler les lettres de l’alphabet) et une clé de chiffrement (ici le chiffre 10).

Comment encoder les nombres ? Le moyen le plus simple de chiffrer un message consiste à remplacer chaque lettre par une autre selon une règle définie. Par exemple, nous pouvons remplacer chaque lettre a par la lettre D, chaque lettre b par la lettre E, et ainsi de suite. † Ici, nous remplaçons chaque lettre par la lettre qui se trouve trois rangs plus bas dans l’alphabet.

Donc 0221 lit 02 21 et décode en BU et 2201 lit 22 01 et décode en VA. Tandis que si les lettres A à I étaient codées avec les chiffres 1 à 9, le texte codé 221 pourrait être lu soit 221 soit 221, et décodé indifféremment en BU ou en VA.

Le principe est simple : vous écrivez un message en utilisant uniquement les 26 lettres de l’alphabet et vous l’encodez en remplaçant une lettre par une autre lettre. Cela peut être vu comme une application f de l’ensemble des lettres {A,B,C,…X,Y,Z} en lui-même.

Écrivez le message secret avec des marques standard, en espaçant bien les lettres. Complétez ensuite avec des lettres aléatoires écrites avec des marques de frixion. Il suffit de frotter le bout du capuchon pour faire disparaître les lettres parasites et voir apparaître les lettres du message secret.

Changer le sens des mots existants. Remplacez le sens de certains mots pour leur donner un nouveau sens. Réunissez-vous avec vos amis et réfléchissez ensemble à votre code secret. Notez les mots de votre langue et leur nouveau sens afin que personne ne les oublie.

tla belle Tu es la plus belle. tle bo Tu es la plus jolie. jt’M je t’aime. 3 7 1 3 mots, 7 lettres, 1 vérité : Je t’aime.

Pour préparer l’écriture du code, il vous suffit d’écrire toutes les lettres de l’alphabet de A à M puis de continuer de N à Z ci-dessous. Si vous souhaitez chiffrer un message avec l’alphabet à moitié inversé, A correspond à N et N à A.

Le décodage nécessite de connaître l’alphabet mixte utilisé et d’effectuer la substitution inverse de l’encodage. Le remplacement consiste à remplacer dans le texte chiffré toutes les lettres de la première ligne par les lettres correspondantes de la deuxième ligne.

Le principe est simple : vous écrivez un message en utilisant uniquement les 26 lettres de l’alphabet et vous l’encodez en remplaçant une lettre par une autre lettre. Cela peut être vu comme une application f de l’ensemble des lettres {A,B,C,…X,Y,Z} en lui-même.

Autre façon de décoder, plus mathématiquement : écrivez A=0 , B=1 , …, Z=25 , soustrayez une constante (l’offset) et gardez le résultat modulo 26 (longueur de l’alphabet) pour envelopper le texte à coder . Exemple : Prenez G=6 , soustrayez le décalage 6-3=3 et trouvez 3=D , donc G est décodé D .

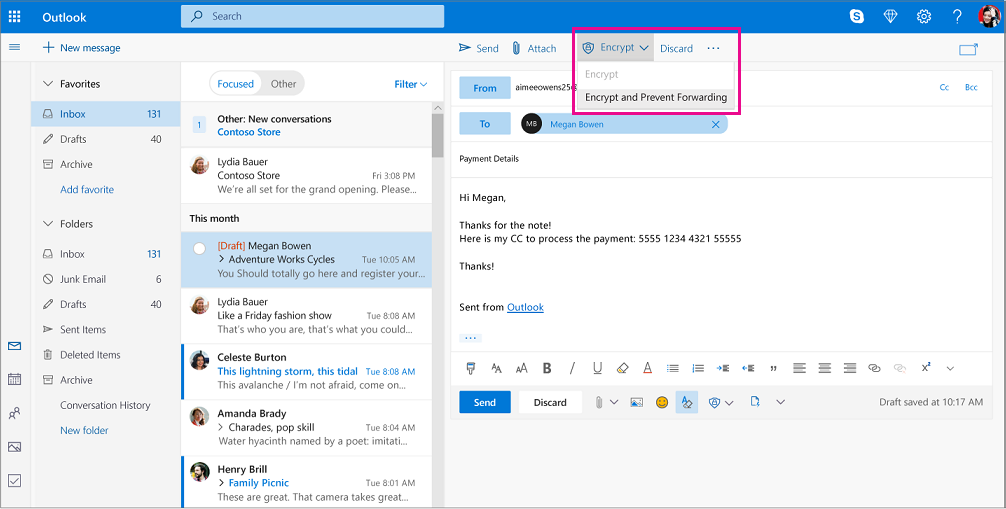

Comment sécuriser vos e-mails ?

Comment une boîte aux lettres peut-elle être piratée ? Le lien contenu dans ce type d’e-mail vous enverra vers un faux site, où il vous sera demandé d’entrer votre adresse e-mail et votre mot de passe. Ce dernier est ensuite récupéré par le pirate, qui n’a plus qu’à se connecter à votre compte, changer votre mot de passe et modifier vos informations personnelles.

Obtenez vos informations personnelles. Les actions qu’un pirate informatique peut entreprendre avec vos informations personnelles peuvent être comparées à une réaction en chaîne. Une fois qu’il a accès à vos comptes en ligne, il a toutes vos informations utiles à portée de main.

Finalité Voler des informations personnelles, professionnelles et/ou bancaires à des fins frauduleuses (revente de données, usurpation d’identité, transactions frauduleuses, spam, etc.).

Pour vérifier si votre adresse e-mail, votre compte ou votre mot de passe a été piraté : Visitez haveibeenpwned.com. Saisissez l’adresse e-mail que vous utilisez pour vos comptes Web et cliquez sur le bouton Pwned ?.

Cliquez sur le lien ou le bouton « Pièce jointe » ou « Joindre un fichier ». Ouvrez le fichier chiffré dans le " Télécharger un fichier" boîte de dialogue, puis double-cliquez sur le fichier. Le fichier est automatiquement joint à l’e-mail. Cliquez sur "Soumettre" pour envoyer le fichier crypté.

Comment chiffrer un fichier texte ? Faites un clic droit sur le fichier TXT et sélectionnez « Propriétés » dans le menu contextuel. Cliquez sur l’onglet « Général ». Cliquez sur « Avancé » et cochez l’option intitulée « Crypter le contenu pour protéger les données ».

Cliquez avec le bouton droit sur le fichier ou le dossier que vous souhaitez décrypter, puis cliquez sur Propriétés. Dans l’onglet Général, cliquez sur Avancé. Décochez la case Chiffrer le contenu pour protéger les données, puis cliquez sur OK.

Cliquez avec le bouton droit (ou maintenez enfoncé) un fichier ou un dossier, puis sélectionnez Propriétés. Sélectionnez le bouton Avancé, puis cochez la case Crypter le contenu pour protéger les données. Sélectionnez OK pour fermer la fenêtre Attributs avancés, puis sélectionnez Appliquer et OK.

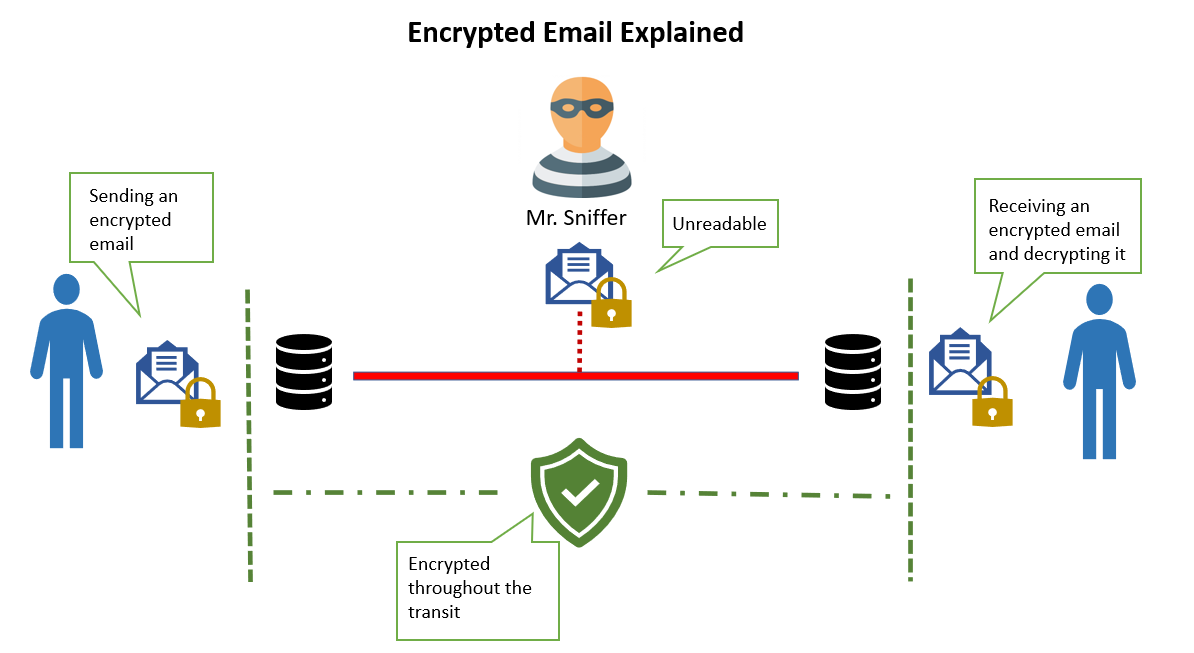

Dans sa forme la plus simple, le chiffrement des données consiste à convertir des données d’informations lisibles (texte brut ou texte brut) en chaînes de caractères inintelligibles (texte chiffré) à l’aide d’une valeur appelée clé de chiffrement.

Cliquez avec le bouton droit (ou maintenez enfoncé) un fichier ou un dossier, puis sélectionnez Propriétés. Sélectionnez le bouton Avancé, puis cochez la case Crypter le contenu pour protéger les données. Sélectionnez OK pour fermer la fenêtre Attributs avancés, puis sélectionnez Appliquer et OK.

Le cryptage (ou cryptage) est un procédé cryptographique qui vise à rendre la compréhension d’un document impossible à toute personne ne disposant pas de la clé de cryptage ou de la clé de décryptage. Ce principe est généralement lié au principe d’accès conditionnel.

Sélectionnez les voyelles de l’alphabet (A, E, I, O, U). Échangez-les pour que la lettre A devienne E, E devienne I, I devienne O, O devienne U et U devienne A. Cela donne à chaque mot de votre langue une voyelle, ce qui rend la langue beaucoup plus facile à comprendre et à comprendre. prononcer.

Comment apprendre le javanais ? Le javanais joue avec les mots de la langue française en incluant les segments « va » et « av » entre la consonne et la voyelle d’une ou plusieurs syllabes d’un mot. Et le résultat est pour le moins bluffant. Par exemple, « Bonjour. Comment allez-vous ? » se prononce « Bavonjavour.

Le principe est simple : vous écrivez un message en utilisant uniquement les 26 lettres de l’alphabet et vous l’encodez en remplaçant une lettre par une autre lettre. Cela peut être vu comme une application f de l’ensemble des lettres {A,B,C,…X,Y,Z} en lui-même.

Les lettres de la rangée du haut représentent l’alphabet d’origine. C’est donc à partir de cette ligne que le texte est encodé. En revanche, s’il faut déchiffrer un message, il faut s’appuyer sur la rangée du bas pour déchiffrer le texte. Pour les plus jeunes, utilisez plutôt des codes miroirs ou des lettres inversées.

Utilisez des chiffres et des codes simples pour les enfants. Écris les mots à l’envers. C’est un moyen simple d’encoder des messages afin qu’ils ne puissent pas être compris au premier coup d’œil. Un message comme « à bientôt dehors » devient alors « no es tiov srohed ».

Sources :