Le code César (ou chiffre César) est un chiffre monoalphabétique par substitution dans lequel chaque lettre est remplacée par une lettre différente située un peu plus loin dans l’alphabet (et donc décalée mais toujours identique pour un même message).

Actuellement, 280 est le minimum absolu. A voir aussi : Quel attribut Peut-on utiliser dans un lien pour dire à Google de ne pas le suivre ?. A titre indicatif, l’algorithme AES, le plus récent standard d’algorithme symétrique choisi par l’institut américain de normalisation NIST en décembre 2001, utilise des clés dont la taille pour l’une de ses versions est de 128 bits, soit 2128.

Qu’est-ce que le chiffrement symétrique ? Le chiffrement symétrique, communément appelé chiffrement conventionnel, repose sur des fonctions mathématiques inversibles. Le chiffrement symétrique est basé sur le principe d’une clé pour le chiffrement et le déchiffrement. Cette clé porte plusieurs noms : Secret.

1. Algorithmes cryptographiques symétriques (avec une clé secrète) Ceci pourrez vous intéresser : Comment ça marche blockchain ?.

Les algorithmes asymétriques les plus connus sont : RSA. El-Gamala. Courbes elliptiques.

Les algorithmes de chiffrement sont des étapes procédurales qui convertissent le texte brut en texte chiffré. La source est des techniques de cryptage manuel ou des chiffrements utilisés depuis des siècles. Par conséquent, le terme « chiffrement » ou « chiffrement » est souvent synonyme d’algorithme de chiffrement.

La cryptographie asymétrique est un processus qui comprend deux clés de chiffrement, une clé publique et une clé privée. A voir aussi : Quelle crypto va exploser demain ?. Par convention, la clé de chiffrement du message est appelée clé publique (et peut être transmise librement) et la clé de déchiffrement du message est appelée clé privée.

Utilisez le cryptage symétrique si vous souhaitez envoyer rapidement un message crypté. Le chiffrement asymétrique peut être utilisé lorsque vous avez vérifié la clé publique OpenPGP du destinataire.

Dans le chiffrement asymétrique, la clé publique du destinataire est utilisée pour le chiffrement et la clé privée du destinataire est utilisée pour déchiffrer le message. Donc, si Alice veut envoyer un message crypté à Bob, elle crypte le message avec la clé publique de Bob, puis envoie à Bob le texte chiffré.

Quelques algorithmes de cryptographie asymétrique largement utilisés : RSA (chiffrement et signature) ; DSA (signature); Protocole d’échange de clés Diffie-Hellman (échange de clés) ;

Confidentialité – La clé publique est utilisée pour chiffrer le message ou le document, et la clé privée est utilisée pour le déchiffrer. Cela garantit que seul le destinataire sélectionné peut déchiffrer et lire le contenu.

La cryptographie asymétrique répond au besoin principal de la cryptographie symétrique : partager de manière sécurisée une clé entre deux correspondants pour éviter que cette clé soit interceptée par un tiers non autorisé et donc que les données chiffrées soient lues sans autorisation.

Pour décoder un message, déplacez chaque lettre de 3 vers la gauche, en revenant vers la droite si nécessaire. Il est possible de décaler des lettres d’un certain entier n (qui peut être défini de manière équivalente par une lettre) appelé clé.

Comment coder un numéro ? La manière la plus élémentaire de chiffrer un message consiste à remplacer chaque lettre par une autre selon une règle prédéterminée. Par exemple, nous pouvons remplacer chaque lettre a par une lettre D, chaque lettre b par une lettre E, etc. . Ici, nous remplaçons chaque lettre par celle qui se trouve trois lignes plus bas dans l’alphabet.

Le déchiffrement Vigenère nécessite une clé (et un alphabet). Associez chaque lettre à la valeur de sa position dans l’alphabet, en commençant par 0 : 0 = A, 1 = B, …, 25 = Z. Pour déchiffrer, prenez la première lettre du message et la première lettre de la clé et soustrayez leurs valeurs.

La règle est simple : vous écrivez un message en utilisant seulement 26 lettres de l’alphabet et vous l’encodez en remplaçant une lettre par une autre lettre. Vous pouvez considérer cela comme l’application de f de l’ensemble de lettres {A, B, C, … X, Y, Z} à lui-même.

Codes secrets

Afin de décrypter/décrypter un message crypté, il est nécessaire de connaître le cryptage utilisé (ou la méthode de cryptage ou la règle cryptographique mise en œuvre). Sans connaître la technique choisie par l’expéditeur, le message ne peut pas être décodé (ou décodé).

beau fond Tu es la plus belle. arrière-plan parce que tu es la plus belle. Je t’aime. 3 7 1 3 mots, 7 lettres, 1 vérité : Je t’aime.

Vous installez AES Crypt normalement. Une fois installé, cliquez avec le bouton droit sur le fichier texte que vous souhaitez chiffrer et sélectionnez AES Crypt dans le menu contextuel. Entrez un mot de passe fort et unique, puis appuyez sur OK. AES Crypt crée une copie chiffrée du fichier texte.

La règle est simple : vous écrivez un message en utilisant seulement 26 lettres de l’alphabet et vous l’encodez en remplaçant une lettre par une autre lettre. Vous pouvez considérer cela comme l’application de f de l’ensemble de lettres {A, B, C, … X, Y, Z} à lui-même.

Choisissez les voyelles de l’alphabet (A, E, I, O, U). Échangez-les pour que A devienne E, E devienne I, I devienne O, O devienne U et U devienne A. Ainsi, chaque mot de votre langue aura une voyelle, ce qui facilitera grandement la compréhension et la prononciation de la langue.

Ainsi, 0221 lit 02 et décode en BU, et 2201 lit 2201 et décode en VA. Alors que les lettres A à I seraient codées avec les chiffres 1 à 9, le texte codé 221 peut être lu soit 21 soit 221 et décodé indifféremment en BU ou VA.

Développements au Moyen Âge et à la Renaissance La cryptographie est devenue de plus en plus importante au Moyen Âge, mais les codes de substitution tels que le chiffrement par décalage sont restés la norme.

Comment fonctionne la cryptographie ? Cryptanalyse

L’historien cryptographe David Kahn considère l’humaniste Leon Battista Alberti comme « le père de la cryptographie occidentale » grâce à trois avancées significatives : « la plus ancienne théorie de la cryptanalyse occidentale, l’invention de la substitution polyalphabétique et l’invention du code de chiffrement ».

Carré de Polybe L’historien grec Polybe a initié le premier procédé de cryptage par substitution homophonique.

Le progrès des derniers siècles. La science de la cryptographie s’est développée progressivement au cours des siècles. Une avancée significative en cryptographie a été décrite, mais probablement jamais construite, par Thomas Jefferson dans les années 1890.

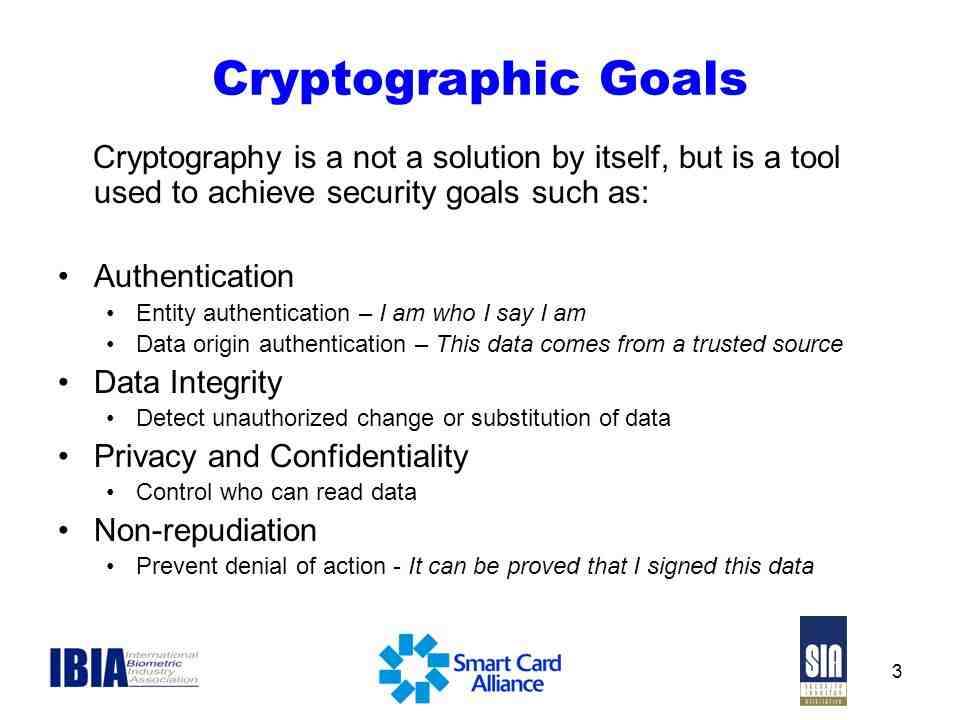

Pour fournir ces applications, la cryptologie combine quatre fonctions principales : le hachage avec ou sans clé, la signature numérique et le chiffrement.

Les algorithmes de chiffrement sont des étapes procédurales qui convertissent le texte brut en texte chiffré. La source est des techniques de cryptage manuel ou des chiffrements utilisés depuis des siècles. Par conséquent, le terme « chiffrement » ou « chiffrement » est souvent synonyme d’algorithme de chiffrement.

Il existe deux grandes familles de chiffrement : le chiffrement symétrique et le chiffrement asymétrique. Le chiffrement symétrique permet de chiffrer et de déchiffrer le contenu à l’aide de la même clé, alors appelée « clé secrète ».

Confidentialité : garantir que seul le destinataire peut lire le message, le rendant illisible pour les autres. Authenticité : S’assurer que le message provient d’un expéditeur avec une signature vérifiable. Intégrité : S’assurer que le message n’a pas été falsifié depuis son envoi.

Les algorithmes de chiffrement sont des étapes procédurales qui convertissent le texte brut en texte chiffré. La source est des techniques de cryptage manuel ou des chiffrements utilisés depuis des siècles. Par conséquent, le terme « chiffrement » ou « chiffrement » est souvent synonyme d’algorithme de chiffrement.

Le cryptage (ou cryptage) est un procédé cryptographique par lequel vous souhaitez empêcher qu’un document soit compris par toute personne ne disposant pas de la clé de (dé)cryptage. Ce principe est généralement lié au principe d’accès conditionnel.

Quelle est la différence entre l’encodage et le cryptage ? En première approximation, le chiffrement n’utilise pas de clé de chiffrement. Si vous décryptez vos données cryptées, cela fonctionne, mais si vous décryptez vos données cryptées sans connaître la clé, Bravo c’est vous, vous avez été piraté.

Quelle est la différence entre le chiffrement et le cryptage ? La terminologie de « cryptage » revient à encoder un fichier sans connaître sa clé, et donc à ne pas pouvoir le décrypter ultérieurement. En termes simples, c’est comme avoir un cadenas à combinaison sans code. Le terme français exact reconnu est donc cryptage.

Le cryptage est une méthode de protection des documents en les empêchant d’être lus par quiconque n’a pas accès au soi-disant la clé de déchiffrement.

Chiffrer n’est pas chiffrer La confusion est également alimentée par le mot anglais « encryption », qui ressemble à du chiffrement mais signifie en fait « chiffrement ». Le cryptage est une technique connue sous le nom de cryptographie (protection par code secret) qui fait partie d’un ensemble de techniques appelée cryptologie.

Le cryptage (ou cryptage) est un procédé cryptographique par lequel vous souhaitez empêcher qu’un document soit compris par toute personne ne disposant pas de la clé de (dé)cryptage. Ce principe est généralement lié au principe d’accès conditionnel.

En français, chiffrer un fichier est un abus de langage car il ne correspond pas à la notion de clé de chiffrement. Concrètement, chiffrer un fichier est possible : cela revient à chiffrer un document sans connaître la clé de chiffrement.

Le cryptage (ou cryptage) est un procédé cryptographique par lequel vous souhaitez empêcher qu’un document soit compris par toute personne ne disposant pas de la clé de (dé)cryptage. Ce principe est généralement lié au principe d’accès conditionnel.

Conversion du message en clair en un message crypté, compréhensible uniquement par celui qui possède le code : L’agent a crypté l’envoi. (Si on veut intégrer formellement la notion de « clé », il vaut mieux utiliser le terme chiffrement.) 2.

Le mot cryptographie est un terme général désignant toutes les techniques capables de chiffrer des messages, c’est-à-dire de les rendre incompréhensibles sans action spécifique. Le but est de rendre le message codé illisible pour une personne qui n’a pas la clé.

Comment apprendre la cryptographie ? Destinée aux adolescents de 14 à 16 ans, l’application peut très bien apprendre à ceux qui veulent apprendre la cryptographie. Disponible gratuitement sur Google Play, l’application Cryptoy permet de chiffrer et de déchiffrer les messages à l’aide de divers mécanismes de chiffrement (chiffres).

Pour fournir ces applications, la cryptologie combine quatre fonctions principales : le hachage avec ou sans clé, la signature numérique et le chiffrement.

Les algorithmes de chiffrement sont des étapes procédurales qui convertissent le texte brut en texte chiffré. La source est des techniques de cryptage manuel ou des chiffrements utilisés depuis des siècles. Par conséquent, le terme « chiffrement » ou « chiffrement » est souvent synonyme d’algorithme de chiffrement.

Le cryptage (ou cryptage) est un procédé cryptographique par lequel vous souhaitez empêcher qu’un document soit compris par toute personne ne disposant pas de la clé de (dé)cryptage. Ce principe est généralement lié au principe d’accès conditionnel.

Les algorithmes de chiffrement sont des étapes procédurales qui convertissent le texte brut en texte chiffré. La source est des techniques de cryptage manuel ou des chiffrements utilisés depuis des siècles. Par conséquent, le terme « chiffrement » ou « chiffrement » est souvent synonyme d’algorithme de chiffrement.

Algorithme de signature : Une signature numérique est un schéma de cryptographie asymétrique qui permet (similaire à une signature manuscrite) de garantir l’intégrité et l’authenticité du message.

L’algorithme AES ou Rijndael En octobre 2000, l’algorithme Rijndael a finalement remporté ce concours. Il devient alors la nouvelle norme de chiffrement pour les organisations gouvernementales américaines. On l’appelle alors AES pour Advanced Encryption Standard.

Le cryptage (ou cryptage) est un procédé cryptographique par lequel vous souhaitez empêcher qu’un document soit compris par toute personne ne disposant pas de la clé de (dé)cryptage. Ce principe est généralement lié au principe d’accès conditionnel.

Le chiffrement est un procédé cryptographique de protection des données qui est alors incompréhensible pour les personnes ne disposant pas de clé de chiffrement.

Le cryptage est une méthode de protection des documents en les empêchant d’être lus par quiconque n’a pas accès au soi-disant la clé de déchiffrement.

Confidentialité : garantir que seul le destinataire peut lire le message, le rendant illisible pour les autres. Authenticité : S’assurer que le message provient d’un expéditeur avec une signature vérifiable. Intégrité : S’assurer que le message n’a pas été falsifié depuis son envoi.

Quels sont les 4 grands principes de la cryptographie ? Pour fournir ces applications, la cryptologie combine quatre fonctions principales : le hachage avec ou sans clé, la signature numérique et le chiffrement.

Le cryptage (ou cryptage) est un procédé cryptographique par lequel vous souhaitez empêcher qu’un document soit compris par toute personne ne disposant pas de la clé de (dé)cryptage. Ce principe est généralement lié au principe d’accès conditionnel.

Le cryptage est une méthode de protection des documents en les empêchant d’être lus par quiconque n’a pas accès au soi-disant la clé de déchiffrement.

Le chiffrement est un procédé cryptographique de protection des données qui est alors incompréhensible pour les personnes ne disposant pas de clé de chiffrement.

L’invention d’un cryptage très simple, consistant à décaler l’alphabet d’une ou plusieurs lettres, est attribuée à l’empereur romain Jules César.

Vigenère était un diplomate au service des princes de Nevers et des rois de France. En 1586, il publie son Traité des nombres ou des écritures secrètes, qui explique son nouveau nombre. L’idée de Vigenère est d’utiliser un chiffre de César, mais où le décalage utilisé change de lettre en lettre.

Carré de Polybe L’historien grec Polybe a initié le premier procédé de cryptage par substitution homophonique.

Les algorithmes de chiffrement sont des étapes procédurales qui convertissent le texte brut en texte chiffré. La source est des techniques de cryptage manuel ou des chiffrements utilisés depuis des siècles. Par conséquent, le terme « chiffrement » ou « chiffrement » est souvent synonyme d’algorithme de chiffrement.

L’algorithme AES ou Rijndael En octobre 2000, l’algorithme Rijndael a finalement remporté ce concours. Il devient alors la nouvelle norme de chiffrement pour les organisations gouvernementales américaines. On l’appelle alors AES pour Advanced Encryption Standard.

Algorithme de signature : Une signature numérique est un schéma de cryptographie asymétrique qui permet (similaire à une signature manuscrite) de garantir l’intégrité et l’authenticité du message.

Sources :