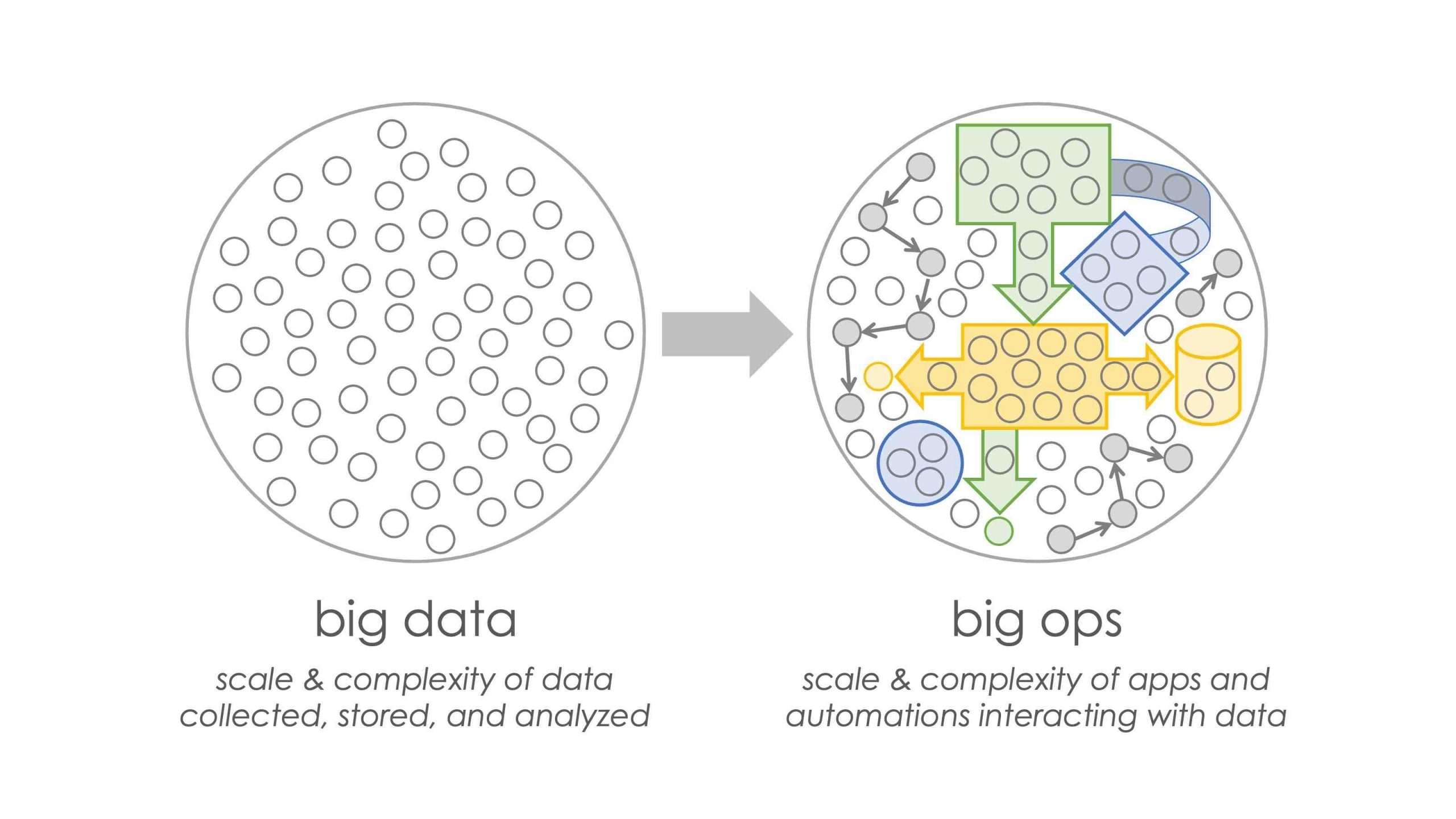

En résumé, le SI a 4 fonctions : collecter, stocker, traiter et diffuser l’information. Les informations recueillies peuvent provenir de flux internes ou externes aux organisations du SI.

L’information est définie par son contenu (la forme) et sa signification (le fond). Il existe trois types d’informations : les faits, les opinions et les fonctions1. Lire aussi : Quels sont les inconvénients de l’intelligence artificielle ?. Le contenu peut, bien sûr, combiner deux, voire trois types d’informations.

Quel est le rôle de l’information ? La raison principale de l’existence de l’information est son rôle dans le processus de réduction de cette incertitude. L’information a également de la valeur car elle permet de faire des choix, de prendre des décisions et d’agir. Sa valeur est donc liée à son utilisation dans le cadre de la prise de décision.

1. Action d’informer quelqu’un, un groupe, d’informer sur des événements : La presse est un moyen de communication. Lire aussi : Comment Internet a évolué ?. 2. Déclaration, information, exactitude donnée ou obtenue par quelqu’un à propos de quelqu’un ou de quelque chose : manque d’information sur les causes d’un accident.

Synonyme : donné, explication, citation, lumière, actualité, exactitude, information.

Signification 5 : En informatique et en télécommunications, l’information est un élément de connaissance (voix, données, image) susceptible d’être stocké, traité ou transmis à l’aide d’un support et d’un procédé de codage normalisé.

Dimension informationnelle, 2e dimension organisationnelle, 3e dimension leadership, 4e dimension technologique. Ceci pourrez vous intéresser : Comment Evaluer une Cryptomonnaie ?.

6 Types de systèmes d’information

Un système d’information peut être assimilé à un objet informatique multidimensionnel, qui est susceptible d’être étiqueté selon 3 dimensions principales : Dimension informationnelle. Dimension technologique. Dimension organisationnelle.

Exemples:

Le traitement de l’information peut être séquentiel ou parallèle, et les deux peuvent être centralisés ou décentralisés (distribués). Le traitement parallèle a été popularisé en tant qu’intégration au milieu des années 1980.

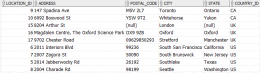

Les données peuvent être stockées et triées dans différents formats : texte (chaîne), numérique, images, sons, etc. Les données variables qui rendent le programme flexible sont généralement lues à partir d’un périphérique d’entrée utilisateur (clavier, souris, etc.), d’un fichier ou d’un réseau.

L’objectif fondamental du système d’information est de fournir des informations, notamment statistiques, permettant la connaissance et le suivi régulier de la situation économique et sociale du pays.

Qu’est-ce qui compose IS ? Le système d’information est le support des sujets de l’organisation. Sa structure est constituée de toutes les sources (personnel, matériels, logiciels, procédures), organisées pour : la collecte, le stockage, le traitement et la communication des informations.

La gestion des systèmes d’information a pour objectif premier de développer la capacité d’une entreprise à créer de la valeur. De cette façon, il est possible de générer plus de chiffre d’affaires par employé, d’améliorer la marge de l’entreprise et ainsi d’améliorer sa rentabilité globale.

L’information joue trois rôles principaux dans les affaires. Il est vu comme un outil d’aide à la décision, un outil de communication interne et externe, un outil de travail collectif.

Parmi les objectifs de la gouvernance d’entreprise, l’un des principaux est la régulation des interactions et des relations entre les différentes parties prenantes (actionnaires, dirigeants, administrateurs et salariés) et entre les parties prenantes et la société (récompense, rédaction de procès-verbaux, …).

Différents rôles de l’information pour aider à comprendre l’environnement ; aider à la décision; coordination des opérations; communiquer à l’intérieur et à l’extérieur.

Afin de trouver un meilleur équilibre entre ces deux dimensions économiques et de prendre des décisions éclairées, il est indispensable, entre autres, de disposer d’informations sur les ressources humaines, détaillées et désagrégées par genre, ainsi que sur leurs modes et moyens d’existence ‘.

1. Action d’informer quelqu’un, un groupe, d’informer sur des événements : La presse est un moyen de communication. 2. Déclaration, information, exactitude donnée ou obtenue par quelqu’un à propos de quelqu’un ou de quelque chose : manque d’information sur les causes d’un accident.

Optimiser l’utilisation des ressources (matériel et logiciel) …. 3.3 Objectifs du système d’exploitation

Dimension informationnelle, 2e dimension organisationnelle, 3e dimension leadership, 4e dimension technologique.

Il existe 3 principaux systèmes d’exploitation en informatique : Windows, OS X et Linux. Ces systèmes d’exploitation ont évolué au fil du temps, il existe donc plusieurs variantes. Windows a été créé par Microsoft et est actuellement le plus répandu des 3.

La sécurité des systèmes informatiques se limite généralement à accorder des droits d’accès aux données et ressources du système en établissant des authentifications et des mécanismes de contrôle qui garantissent que les utilisateurs de ces ressources n’ont que les droits qui leur appartenaient…

Comment fonctionne la sécurité informatique ? Nous appréhendons la sécurité informatique sous trois aspects fondamentaux et complémentaires : la prévention, la détection et la réponse. Malgré toutes les mesures préventives, aucun système informatique n’est infaillible. Il est donc important de mettre en place un système de détection fiable et efficace.

La norme des systèmes de management de la sécurité de l’information (SMSI) est la norme ISO/CEI 27001, qui met l’accent sur la confidentialité – l’intégrité – la disponibilité, c’est-à-dire en français la disponibilité, l’intégrité et la confidentialité.

L’authentification, qui consiste à s’assurer que seules les personnes autorisées ont accès aux ressources.

Ces quatre critères sont : confidentialité, intégrité, disponibilité et traçabilité.

Ces précautions de base aident à prévenir le risque d’attaques informatiques et d’autres problèmes de sécurité.

DONNÉES EXTERNES Les données externes sont définies comme toutes les données qui ne sont pas générées par l’organisation et qui sont accessibles via des sources extérieures à l’organisation. Les données externes stockées dans l’organisation ne sont pas marquées comme internes à moins qu’elles n’aient été traitées par l’organisation.

Quels sont les différents types de données ? Ces quatre types sont :

Les données structurées utilisent un schéma lors de l’écriture, tandis que les données non structurées utilisent un schéma lors de la lecture. Les données structurées sont généralement stockées dans des entrepôts de données et les données non structurées dans des lacs de données.

Il est essentiel de considérer la structure des documents contenus dans l’outil de recherche que nous utiliserons. La structure d’un document consiste en l’identification et la description des éléments (textuels, sonores, graphiques, etc.) qui le composent.

Le terme informations structurées décrit des données dans des champs. Il est dit structuré car sa nature et sa fonction sont identifiées par des balises de métadonnées. Tout le contenu créé directement dans SharePoint (tel que les éléments de liste et les listes de zones) est structuré.

Les données sont ce qui est connu et qui sert de point de départ à un raisonnement dont le but est de déterminer la solution au problème lié à ces données.

– Les données doivent être structurées dans une base de données ; – assure la sécurité des informations ; – Il doit être indépendant des programmes et des données, il doit permettre une intégration aisée de nouvelles applications.

Les données n’ont donc aucun sens. Les données contiennent des nombres, des déclarations et des caractères sous forme brute. Information : Lorsque des données sont traitées, organisées, structurées ou présentées dans un contexte donné pour être utiles, on parle d’information.

Définissez clairement vos objectifs : exploiter les données permet de répondre aux questions, mais pas d’identifier les enjeux stratégiques. Continuez de manière itérative : cela permet une expérimentation rapide et une amélioration continue. La question évolue au fur et à mesure que l’analyse des données progresse.

Solution : en triant la base de données, en utilisant des filtres et des fonctions de base de données. Les feuilles de calcul ne servent pas qu’à faire des calculs. Leur façon d’entrer en lignes et en colonnes permet également de créer très facilement des listes de personnes, de produits, de lieux, etc.

Le programme de sécurité informatique doit répondre à un certain nombre d’objectifs prioritaires, notamment l’intégrité des données, le maintien des performances optimales du système (SI), la confidentialité et la disponibilité des informations, ainsi que l’authentification et le non-refus de l’origine des documents.

Quels sont les trois objectifs d’une politique de sécurité globale ? La politique de sécurité a pour objet de définir : les grandes orientations et principes généraux à appliquer, techniques et organisationnels ; les personnes responsables; organisation des différents acteurs.

La norme des systèmes de management de la sécurité de l’information (SMSI) est la norme ISO/CEI 27001, qui met l’accent sur la confidentialité – l’intégrité – la disponibilité, c’est-à-dire en français la disponibilité, l’intégrité et la confidentialité.

Ces quatre critères sont : confidentialité, intégrité, disponibilité et traçabilité.

Principes fondamentaux de l’intégrité de la sécurité informatique : s’assurer que les données sont telles que prévues. Disponibilité : maintien du bon fonctionnement du système d’information. Confidentialité : rendre les informations incompréhensibles pour des personnes qui ne sont pas les seuls participants à la transaction.

Qu’est-ce que la sécurité informatique ? La sécurité informatique protège l’intégrité des technologies de l’information, telles que les systèmes informatiques, les réseaux et les données, contre les attaques, les dommages ou les accès non autorisés.

Comment fonctionne la sécurité informatique ? Principes fondamentaux de l’intégrité de la sécurité informatique : s’assurer que les données sont telles que prévues. Disponibilité : maintien du bon fonctionnement du système d’information. Confidentialité : rendre les informations incompréhensibles pour des personnes qui ne sont pas les seuls participants à la transaction.

La norme des systèmes de management de la sécurité de l’information (SMSI) est la norme ISO/CEI 27001, qui met l’accent sur la confidentialité – l’intégrité – la disponibilité, c’est-à-dire en français la disponibilité, l’intégrité et la confidentialité.

Ces quatre critères sont : confidentialité, intégrité, disponibilité et traçabilité.

Sources :