SHA-1 (Secure Hash Algorithm 1) est une fonction de hachage cryptographique qui peut convertir une chaîne de données arbitrairement longue en un hachage de taille fixe de 160 bits. A voir aussi : Quelle est la ligne indiquant aux moteurs de recherche de ne pas la référencer sur Wikipédia ?.

Quel algorithme de hachage est à la base de Bitcoin ? Comme vous l’avez appris dans le cours 6 de la section Intermédiaire de Bitpanda Academy, le réseau Bitcoin est basé sur un ensemble de règles appelé l’algorithme de consensus de test de travail. Cet algorithme régit un réseau blockchain.

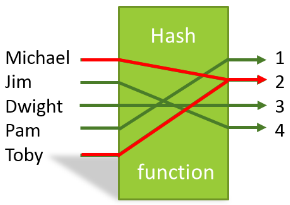

Une fonction de hachage cryptographique est une fonction de hachage qui, à une donnée de taille arbitraire, associe une image de taille fixe, et dont une propriété essentielle est qu’il est pratiquement impossible d’inverser, c’est-à-dire si l’image d’une donnée. Lire aussi : Quels sont les inconvénients de la robotisation ?. de la fonction est calculé très efficacement, le …

Puisque chaque donnée a sa propre signature, on peut dire que si les signatures sont identiques alors les données sont identiques. Inversement, si les entreprises sont différentes, alors les données sont nécessairement différentes. Ensuite, le hachage est utilisé pour comparer les données (comparaison des signatures).

Une bonne fonction de hachage devrait produire quelques rencontres, c’est-à-dire qu’elle ne devrait pas renvoyer le même nombre pour deux clés différentes. En cas de rencontre, vous pouvez utiliser l’adresse ouverte (rechercher une autre case libre dans le tableau) ou la chaîne (combinaison avec une liste chaînée).

Il existe donc plusieurs versions de SHA : SHA0 (obsolète puisque totalement vulnérable), SHA1 (actuellement la plus utilisée), SHA2 (qui nous intéresse) et enfin le dernier SHA3 né en 2012. A voir aussi : Quel est le meilleur wallet bitcoin ?.

Quel est le meilleur algorithme de hachage ? Google recommande d’utiliser des algorithmes de hachage plus puissants tels que SHA-256 et SHA-3.

SHA-1 (Secure Hash Algorithm 1 : 160 bits) et MD5 (Message-Digest algorithm 5, 128 bits, plus ancien et moins sûr) sont souvent utilisés comme fonctions de hachage. SHA-2 (bits SHA-256, SHA-384 ou SHA-512 au choix) est déjà prêt si SHA-1 doit également être supprimé.

SHA-1 (Secure Hash Algorithm 1 : 160 bits) et MD5 (Message-Digest algorithm 5, 128 bits, plus ancien et moins sûr) sont souvent utilisés comme fonctions de hachage. SHA-2 (bits SHA-256, SHA-384 ou SHA-512 au choix) est déjà prêt si SHA-1 doit également être supprimé.

Quel est le meilleur algorithme de hachage ? Google recommande d’utiliser des algorithmes de hachage plus puissants tels que SHA-256 et SHA-3.

L’acronyme SHA-256 fait référence à la fonction de hachage qui a été choisie pour le fonctionnement de nombreuses crypto-monnaies car elle offre un haut niveau de sécurité, ce qui la rend parfaite pour la tâche de protection et de cryptage de l’ensemble de ses informations.

Nous appelons attaque une fonction de hachage un processus qui nous permet de trouver une collision en calculant moins de hachages que nous ne le ferions avec une attaque d’anniversaire. Donc, si nous parlons d’une attaque de complexité 2p, cela signifie que le hachage 2p en moyenne doit être calculé pour obtenir une collision.

Pourquoi utiliser le hachage ? Puisque chaque donnée a sa propre signature, on peut dire que si les signatures sont identiques alors les données sont identiques. Inversement, si les entreprises sont différentes, alors les données sont nécessairement différentes. Ensuite, le hachage est utilisé pour comparer les données (comparaison des signatures).

Une fonction de hachage cryptographique est une fonction de hachage qui, à une donnée de taille arbitraire, associe une image de taille fixe, et dont une propriété essentielle est qu’il est pratiquement impossible d’inverser, c’est-à-dire que si l’image d’une donnée . de la fonction est calculé très efficacement, le …

Une bonne fonction de hachage devrait produire quelques rencontres, c’est-à-dire qu’elle ne devrait pas renvoyer le même nombre pour deux clés différentes. En cas de rencontre, vous pouvez utiliser l’adresse ouverte (recherchez une autre case libre dans le tableau) ou chaînée (associée à une liste chaînée).

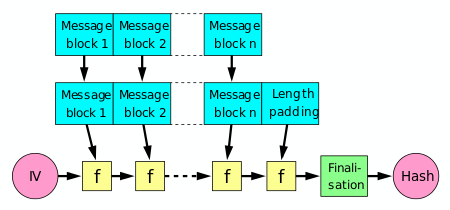

Une fonction de hachage cryptographique est une primitive cryptographique qui transforme un message de taille arbitraire en un message de taille fixe, appelé résumé.

Les fonctions de hachage sont souvent utilisées dans les structures de données : les tables de hachage. Le principe est d’utiliser les empreintes des touches comme index des éléments de la table. Ces empreintes digitales sont des empreintes entières obtenues par hachage de la clé de l’objet à stocker, souvent une chaîne de caractères.

SHA-1 (Secure Hash Algorithm 1) est une fonction de hachage cryptographique qui peut convertir une chaîne de données arbitrairement longue en un hachage de taille fixe de 160 bits. Ce résumé est généralement affiché sous la forme d’un nombre hexadécimal de 40 caractères.

Ce type de fonction est largement utilisé en cryptographie, principalement dans le but de réduire la taille des données à traiter par la fonction cryptographique. En fait, la principale caractéristique d’une fonction de hachage est de produire un hachage des données, c’est-à-dire un condensé de ces données.

Ce type de fonction est largement utilisé en cryptographie, principalement dans le but de réduire la taille des données à traiter par la fonction cryptographique. En fait, la principale caractéristique d’une fonction de hachage est de produire un hachage des données, c’est-à-dire un condensé de ces données.

SHA-1 (Secure Hash Algorithm 1) est une fonction de hachage cryptographique qui peut convertir une chaîne de données arbitrairement longue en un hachage de taille fixe de 160 bits. Ce résumé est généralement affiché sous la forme d’un nombre hexadécimal de 40 caractères.

Il existe donc plusieurs versions de SHA : SHA0 (obsolète puisque totalement vulnérable), SHA1 (actuellement la plus utilisée), SHA2 (qui nous intéresse) et enfin le dernier SHA3 né en 2012.

Une bonne fonction de hachage devrait produire quelques rencontres, c’est-à-dire qu’elle ne devrait pas renvoyer le même nombre pour deux clés différentes. En cas de rencontre, vous pouvez utiliser l’adresse ouverte (rechercher une autre case libre dans le tableau) ou la chaîne (combinaison avec une liste chaînée).

Comment fonctionne une fonction de hachage ? Une fonction de hachage cryptographique est une primitive cryptographique qui transforme un message de taille arbitraire en un message de taille fixe, appelé résumé.

Une fonction de hachage prend ses valeurs dans l’ensemble des entiers (on considère toutes les données comme des entiers), et a des valeurs dans un domaine défini précisément par le nombre maximum n de bits d’une image (par exemple, une fonction peut être réglé sur 128 ou 256 bits).

Une fonction de hachage cryptographique est une fonction de hachage qui, à une donnée de taille arbitraire, associe une image de taille fixe, et dont une propriété essentielle est qu’il est pratiquement impossible d’inverser, c’est-à-dire si l’image d’une donnée. de la fonction est calculé très efficacement, le …

Quel est le meilleur algorithme de hachage ? Google recommande d’utiliser des algorithmes de hachage plus puissants tels que SHA-256 et SHA-3.

SHA-1 (Secure Hash Algorithm 1 : 160 bits) et MD5 (Message-Digest algorithm 5, 128 bits, plus ancien et moins sûr) sont souvent utilisés comme fonctions de hachage. SHA-2 (bits SHA-256, SHA-384 ou SHA-512 au choix) est déjà prêt si SHA-1 doit également être supprimé.

Il existe donc plusieurs versions de SHA : SHA0 (obsolète puisque totalement vulnérable), SHA1 (actuellement la plus utilisée), SHA2 (qui nous intéresse) et enfin le dernier SHA3 né en 2012.

Son but principal est de permettre de retrouver très rapidement une clé donnée en la cherchant quelque part dans la table qui correspond au résultat d’une fonction de hachage calculée en O (1).

Comment appelle-t-on une table de hachage précalculée en anglais ? La table de hachage comprend une multiplicité de compartiments. La table de hachage comprend une multiplicité de compartiments.

Une fonction de hachage prend ses valeurs dans l’ensemble des entiers (on considère toutes les données comme des entiers), et a des valeurs dans un domaine défini précisément par le nombre maximum n de bits d’une image (par exemple, une fonction peut être réglé sur 128 ou 256 bits).

Une fonction de hachage cryptographique est une fonction de hachage qui, à une donnée de taille arbitraire, associe une image de taille fixe, et dont une propriété essentielle est qu’il est pratiquement impossible d’inverser, c’est-à-dire si l’image d’une donnée. de la fonction est calculé très efficacement, le …

Les fonctions de hachage sont utilisées en informatique et en cryptographie, notamment pour reconnaître rapidement des fichiers ou des mots de passe.

Ce type de fonction est largement utilisé en cryptographie, principalement dans le but de réduire la taille des données à traiter par la fonction cryptographique. En fait, la principale caractéristique d’une fonction de hachage est de produire un hachage des données, c’est-à-dire un condensé de ces données.

Une fonction de hachage cryptographique est une fonction de hachage qui, à une donnée de taille arbitraire, associe une image de taille fixe, et dont une propriété essentielle est qu’il est pratiquement impossible d’inverser, c’est-à-dire si l’image d’une donnée. de la fonction est calculé très efficacement, le …

Dans les propriétés du fichier, cliquez sur l’onglet Hachages. Hashtab calculera les valeurs de hachage. Par défaut, CRC32, MD5 et SHA-1 sont affichés. Depuis le bouton Paramètres, vous pouvez sélectionner les fonctions de hachage à calculer.

Comment faire une somme de contrôle ? Ouvrez un terminal et accédez au dossier où vous. Tapez « md5sum filename » (sans les guillemets et remplacez-le par votre nom de fichier) et appuyez sur « Entrée » pour créer la somme de contrôle MD5. « sha1sum filename » et appuyez sur « Entrée » pour créer l’empreinte SHA1.

Définition du mot Hash Un fichier de hachage permet de vérifier la taille et l’identité d’un fichier transmis via un réseau informatique. En effet, lorsqu’un fichier est transféré sur un réseau, il est découpé en plusieurs morceaux, puis collé une fois arrivé à destination.

Ainsi, pour calculer le hachage MD5, SHA-1 ou SHA-256, cliquez avec le bouton droit sur le fichier à côté de Propriétés. Dans les propriétés du fichier, cliquez sur l’onglet Hachages. Hashtab calculera les valeurs de hachage. Par défaut, CRC32, MD5 et SHA-1 sont affichés.

Définition du hachage Un hachage est une fonction mathématique qui permet de hacher, c’est-à-dire de réduire un texte à une série de caractères. Sans entrer dans les détails de l’algorithme qui respecte un certain protocole informatique, sachez que chaque texte sera haché de la même manière.

GNU/Linux

[Windows] Le gestionnaire d’archives 7-Zip ne peut calculer que des sommes SHA-256 : ouvrez l’application 7-Zip, naviguez jusqu’à l’emplacement du fichier, sélectionnez, puis : ouvrez le menu Fichier > Contrôle somme. ou ouvrez le menu contextuel (clic droit) > Checksum.

macOS. Dans macOS, vous pouvez facilement vérifier les sommes de contrôle manuellement à partir de la ligne de commande puisque Shasum est préinstallé. Ouvrez une fenêtre Terminal et une fenêtre Finder contenant l’ISO. Tapez shasum -a 256 et faites glisser l’icône du fichier ISO vers Terminal.

Les algorithmes les plus courants sont MD5, SHA1, SHA256 ou encore SHA512. En comparant la somme de contrôle du fichier téléchargé et celle disponible sur la source de votre téléchargement, vous pouvez être sûr que l’intégrité de votre fichier est correcte.

Pour vérifier l’intégrité de votre image ISO, générez sa somme de hachage SHA256 et comparez-la avec la somme présente dans sha256sum. SMS. Si vous utilisez Windows, suivez le tutoriel Comment vérifier l’image ISO dans Windows. Si les sommes correspondent, votre image ISO a été téléchargée avec succès.

Ainsi, lorsque vous téléchargez un fichier, vous pouvez le vérifier et l’analyser pour vous assurer qu’il provient. Pour vérifier la signature numérique d’un fichier téléchargé, il vous suffit de : Faire un clic droit sur la propriété à côté du fichier. Cliquez ensuite sur l’onglet Signature numérique.

Transformer un message en clair en un message crypté qui n’est compris que par la personne qui possède le code : L’agent a effectué le cryptage de l’envoi. (Si on veut intégrer formellement la notion de « clé », il est préférable d’utiliser le terme cryptographie.) 2.

Quels sont les types de cryptographie ? Il existe deux principaux types de cryptographie de données : la cryptographie asymétrique et la cryptographie symétrique. Ces deux types sont différents dans la façon dont les données sont déchiffrées.

Le principe de la cryptographie est simple :

Cliquez avec le bouton droit (ou maintenez enfoncé) un fichier ou un dossier, puis sélectionnez Propriétés. Sélectionnez le bouton Avancé, puis cochez la case Chiffrer le contenu pour sécuriser les données. Sélectionnez OK pour fermer la fenêtre Attributs avancés, puis sélectionnez Appliquer et OK.

La manière la plus élémentaire de chiffrer un message consiste à remplacer chaque lettre par une autre selon une règle fixe. Par exemple, nous pouvons remplacer chaque lettre a par la lettre D, chaque lettre b par la lettre E, etc. . . Ici, nous remplaçons chaque lettre par une qui correspond à trois autres lignes de l’alphabet.

La manière la plus élémentaire de chiffrer un message consiste à remplacer chaque lettre par une autre selon une règle fixe. Par exemple, nous pouvons remplacer chaque lettre a par la lettre D, chaque lettre b par la lettre E, etc. . . Ici, nous remplaçons chaque lettre par une qui correspond à trois autres lignes de l’alphabet.

Installez AES Crypt normalement. Une fois installé, faites un clic droit sur le fichier texte que vous souhaitez crypter et sélectionnez AES Crypt dans le menu contextuel. Entrez un mot de passe fort et unique, puis appuyez sur OK. AES Crypt crée une copie chiffrée du fichier texte.

Cette cryptographie introduit la notion de clé. Une clé se présente généralement sous la forme d’un mot ou d’une phrase. Afin de chiffrer notre texte, nous utilisons une lettre de la clé pour chaque caractère pour effectuer la substitution. Évidemment, plus la clé est longue et variée, mieux le texte sera crypté.

Le but est généralement de sécuriser la communication ou l’échange d’informations entre une ou plusieurs personnes. Pour le dire crûment, il s’agit de cacher des informations qui ne peuvent pas être lues par un tiers.

La cryptographie n’est pas un cryptage La confusion est également alimentée par le mot anglais « cryptage », qui est similaire au mot cryptographie, mais signifie en réalité « cryptage ». La cryptographie est une technique connue sous le nom de cryptographie (protection par code secret) qui fait partie d’un ensemble de techniques appelée cryptologie.

Confidentialité : garantir que seul le destinataire peut lire le message, ce qui le rend illisible par les autres. Authenticité : S’assurer que le message provient de l’expéditeur avec une signature vérifiable. Intégrité : S’assurer que le message n’a pas été modifié depuis son envoi.

Sources :